على الرغم من أن ظهور شبكة الويب العالمية في تسعينيات القرن الماضي أدى إلى ظهور إمكانيات جديدة وسهل الكثير من الأعمال إلّا أنه أدى إلى ظهور تهديدات جديدة يمكن تلخيصها في الاختراق سواءً جهازك ككل أو حساباتك المتنوعة. بناء على ذلك صارت الحماية من الاختراق ثقافة عامة يجب على الجميع الاطلاع عليها ليكونوا بمنأى عن تلك المخاطر التي قد تسبب أضرار جسيمة على كافة المستويات.

الحماية من الاختراق لجهاز الكمبيوتر

بصفة عامة يستخدم الهاكرز برامج الفدية وبرمجيات التجسس والاحتيال عبر البريد الإلكتروني لاختراق أجهزة الكمبيوتر الخاصة بالأفراد أو الشركات. وفيما يلي أبرز طرق الحماية من الاختراق لأجهزة الكمبيوتر.

1. استخدام جدار حماية

على العموم تحتوي أنظمة تشغيل Windows وMac على جدران حماية مدمجة في أنظمتها. وهي برامج مصممة خصيصاً لإنشاء حاجز بين معلوماتك والعالم الخارجي. إذ أنها تمنع الوصول الغير مصرح به إلى جهازك وتنذرك في حال رصد أي عملية من هذا النوع.

بناء على ذلك يجب عليك التأكد من تمكين جدار الحماية على حاسوبك من خلال الخطوات التالية:

- اذهب إلى لوحة التحكم من خلال مربع البحث واختر النظام والأمان.

- ستظهر جميع خيارات الأمان على جهازك اضغط على فحص حالة جدار الحماية. إذا لم يكن مفعلاً فعله فقط.

في حال كنت تدير أحد الشركات يمكنك شراء جدار حماية إضافي خاص بشبكات الأعمال. حيث يوجد العديد من الشركات التي تتيح هذا النوع من الخدمات مثل Cisco وSophos وغيرها الكثير من شركات الأمن السيبراني.

2. تثبيت برنامج مكافحة فيروسات

تعتبر برامج مكافحة الفيروسات ضرورة ملحة خاصة مع انتشار فيروسات الحاسوب والبرامج الضارة في كل مكان. بصفحة عامة قد يكون لديك برنامج مكافحة فيروسات افتراضي على كمبيوترك إذا كنت تستخدم Windows 8 أو الإصدارات الأحدث. إلا أنه يجب عليك الاشتراك بالنسخة المدفوعة منه أو استخدام برامج حماية ذات كفاءة عالية مثل Avast وBitdefender.

على العموم قد يكون تأثير الفايروسات واضحاً على جهازك كضعف أداءه أو حذف وتشفير الملفات الهامة كما هو الحال مع فيروسات الفدية. ولكن درهم وقاية خيرٌ من قنطار علاج كما يقول المثل. من المهم تثبيت برنامج مكافحة فيروسات ذو سمعة حسنة وجدولة عمليات فحص الكمبيوتر من الفيروسات.

3. استخدام كلمات مرور معقدة

سواء على حاسوبك بشكل عام أو على جميع حساباتك من المفضل استخدام كلمات مرور قوية ومعقدة. إذ تعتبر هذه الطريقة من أهم سبل الحماية من الاختراق. كلّما كانت كلمة المرور الخاصة بك أقوى كلّما كان اختراقها أصعب بالنسبة للمتسللين. وإليك بعض النصائح لاختيار كلمات مرور فعالة.

- يجب ألا يقل طول كلمة المرور الخاصة بك عن 8 محارف والحد الأمثل هو 10 محارف.

- اجعل كلمة مرورك خليطاً من الأحرف الكبيرة والصغيرة والأرقام والرموز. من المهم أن تستطيع تذكرها ولكن يجب أن تصعب على المخترقين تخمينها. DaLeel24>_< مثلاً هذه كلمة تحمل اسم الموقع بمختلف الأحرف وتاريخ انشاءه ورمز تعبيري مصنوع من الرموز. يسهل تذكر هذه الكلمة بالنسبة لك ولكنها صعبة بالنسبة للمخترقين.

- لا تستخدم كلمات مرور متشابهة لجميع حساباتك وأجهزتك. يمكنك عمل حيلة صغيرة مثل المثال الذي قمت به لتذكر الكلمات.

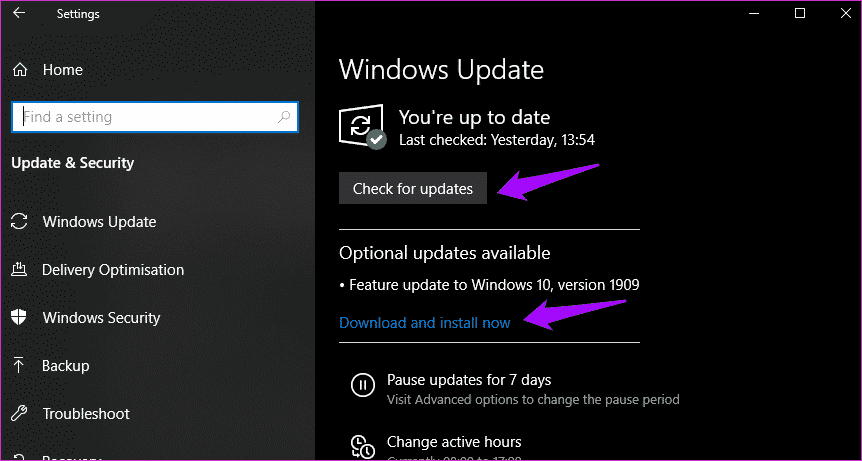

4. حافظ على تحديث نظام التشغيل والتطبيقات

جميع تحديثات أنظمة التشغيل تحتوي على تحديثات أمنية تمنع المخترقين من الوصول إلى جهازك ونفس الأمر ينطبق على التطبيقات بالأخص المتصفحات. حيث صارت متصفحات الانترنت أكثر تطوراً خاصة فيما يتعلق بالخصوصية والأمان.

بصفة عامة يمكنك استعمال التصفح المخفي خاصة عندما تتصفح مواقع جديدة. وتفيد هذه العملية في حرمان تلك المواقع من الاحتفاظ بملفات تعريف الارتباط الخاصة بك. من ناحية أخرى يجب ألّا تحمل أي تطبيقات من مواقع لا تثق بها لأنك قد تدخل المتسلل إلى هاتفك دون أن تعلم.

5. عمل نسخة احتياطية لجميع الملفات

احرص على أن تسبق المخترق بخطوة دائماً ويعتبر الاحتفاظ بنسخة احتياطية لجميع ملفاتك أحد أهم سبل الحماية من الاختراق للكمبيوتر. حيث أن هذه العملية قد تحمي بياناتك إذا ما تعرضت لفيروس يتلف الملفات أو لفيروس الفدية الذي يقوم بتشفير جميع ملفاتك ويقوم بابتزازك لفك التشفير. بناء على ذلك تساهم عملية النسخ الاحتياطي لملفاتك في حفظها في حال تمكن المخترقون من التسلل إلى جهازك.

بصفة عامة تعتبر أدوات النسخ الاحتياطي المدمجة في أنظمة التشغيل فعالة لهذه العملية. بالتالي لن تحتاج إلى أي أدوات خارجية. حيث يمكنك استخدام هارد خارجي لهذه العملية والقيام بنسخ احتياطي عليه (سجل الملفات) أو يمكنك الاحتفاظ بملفاتك في البيئة السحابية الخاصة بجوجل حيث تعتبر حلاً سهلاً وسلساً.

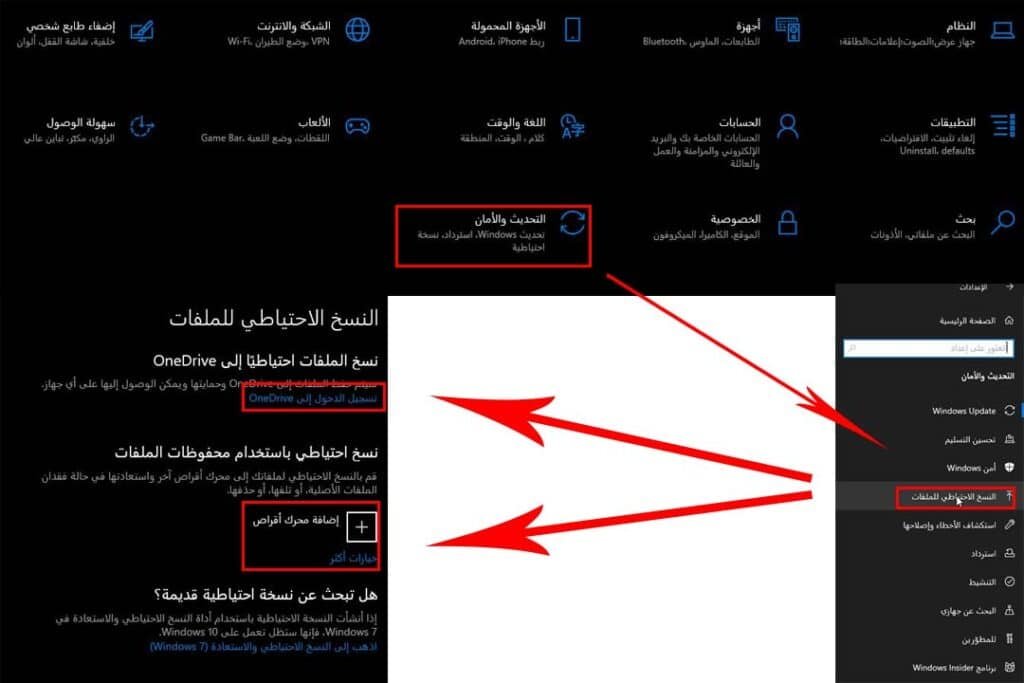

كيفية عمل نسخة احتياطية للأجهزة التي تعمل بنظام وندوز 8 والإصدارات الأحدث:

- اذهب إلى إعدادات الجهاز من قائمة ويندوز.

- اضغط على التحديث والأمان.

- من القائمة الجانبية اضغط على النسخ الاحتياطي للملفات.

- قم بالتسجيل في One Drive إذا أردت الاحتفاظ ببياناتك سحابياً. أو اختر اضافة محرك أقراص بعد وصل هارد خارجي بالكمبيوتر لحفظ النسخة الاحتياطية على هارد خارجي.

كيفية عمل نسخة احتياطية للأجهزة التي تعمل بنظام وندوز 7:

- من مربع البحث اضغط على لوحة التحكم.

- اضغط على النظام والأمان.

- من القائمة التي ستظهر اضغط على محفوظات الملفات بعد أن توصل هارد خارجي بالجهاز.

- بعد أن يكتشف النظام محرك الأقراص الصلبة الخارجي اضغط على تشغيل.

6. إيقاف تشغيل جهاز الكمبيوتر

قد تتساءل ما علاقة الحماية من الاختراق بإيقاف تشغيل الكمبيوتر. دعني أخبرك يا عزيزي أن إيقاف التشغيل يجعلك أقل وضوحاً بالنسبة للمتسللين. لا أقول لك بأن تقلل من استخدامك لحاسوبك بل قم بإطفائه عندما لا تعمل عليه. فإذا كان الجهاز متصل بالشبكة دائماً سيكون هدفاً أكثر وضوحاً بالنسبة للمخترقين. بناءً على ذلك يساهم إيقاف تشغيل الكمبيوتر في قطع الاتصال بينك وبين المتسلل وبالتالي إيقاف أي عمليات خارجية قد تحدث على جهازك.

على العموم يوجد العديد من التدابير الأخرى التي يمكن القيام بها من أجل الحماية من الاختراق إلّا أنها لن تلزم إلا في حالات نادرة كتشفير الكمبيوتر ولكنها قد تجعل تجربة المستخدم أقل مرونة. كما يمكنك استخدام برامج محاكاة افتراضية للتصفح على الانترنت وحماية كمبيوترك من الاختراق.

الحماية من الاختراق للهاتف

اختراق الهواتف المحمولة قد يختلف بعض الشيء من ناحية الأسلوب بالتالي ستختلف أساليب الحماية من الاختراق في الهاتف المحمول. يتم استغلال البلوتوث والواي فاي واستخدام البرمجيات الخبيثة في عمليات الاختراق وفيما يلي أفضل الأساليب التي يمكن أن تحمي هاتفك من خلالها.

1. إيقاف تشغيل أي شيء لا تحتاجه

الكثير من الناس قد ينسون البلوتوث ونظام تحديد المواقع يعمل. ومن المهم إيقاف جميع الخدمات عندما تنتهي من استعمالها مثل البلوتوث ونظام تحديد المواقع GPS. حيث يمكن للمخترقين استغلال اتصال البلوتوث للوصول إلى بعض بياناتك أو تحديد موقعك الجغرافي. وفي هذا الصدد لا تقم باستقبال أي ملف مجهول على البلوتوث والأفضل اطفاءه عندما لا تستخدمه.

2. لا تقم بالوصول إلى بياناتك الشخصية عبر شبكات WIFI العامة

تعتبر الشبكات العامة أحد أكبر أهداف المخترقين لتنفيذ هجمات تسمى رجل في المنتصف (MITM) والتي تعني جعل جهاز المخترق وسيطاً بينك وبين ناشر الإشارة ليتجسس على جميع المعلومات التي قد ترد إلى جهازك. بناء على ذلك إياك واستخدام الشبكات العامة لتفقد حساباتك المصرفية أو الشراء عبر الانترنت.

3. اختر تطبيقاتك بحكمة

في بعض الأحيان قد تبحث عن تطبيق لمدة طويلة وقد لا تجده على متجر التطبيقات الرسمي في جهازك. إياك وتحميله من مصادر مجهولة. بدلاً من ذلك يمكنك البحث عن بديل للتطبيق الذي تريده أو ابحث عن خلفية المتجر الذي تريد تنزيل التطبيق منه. حيث تعج المتاجر الغير خاضعة لرقابة صارمة بالبرامج التي تحتوي على ملفات تجسس أو برمجيات ضارة تسبب أضراراً على مستوى الجهاز ككل.

الحماية من الاختراق لحساباتك

حسابات التواصل الاجتماعي والبريد الإلكتروني هما الأكثر عرضة لهجمات المخترقين والمبتزين الإلكترونيين. حيث يوجد العديد من الطرق والأساليب التي يتبعها مجرمو الانترنت أولاء بدءً من استخدام تقنيات التزييف العميق وصولاً إلى رسائل التصيد الاحتيالي.

1. التخفيف من نشر الوسائط على مواقع التواصل الاجتماعي

احرص على التخفيف من صورك المنشورة على وسائل التواصل الاجتماعي. حيث أنك قد تكون فريسة سهلة للمبتزين الذين يستخدمون تقنية التزييف العميق. كم مرة شاهدنا مقاطع فيديو مصنوعة بهذه التقنية؟ بدءً من الفيديوهات المستخدمة للمزاح مثل تطبيق مقطع للممثل الشهير كيانو ريفز بطل سلسلة جون ويك الشهيرة. وصولاً إلى الأعمال الخطيرة التي تؤدي إلى نتائج كارثية كالمقطع الذي انتشر للرئيس الأوكراني زيلنسكي يعلن استسلامه أثناء الحرب الروسية الأوكرانية.

لا تعتقد أن تقنية التزييف العميق تقتصر على المشاهير. حيث يمكن لأي مبتز أن يستعمل صورك على وسائل التواصل الاجتماعي ليصنع فيديو خاص بك ويبدأ بابتزازك وإذا قام بنشر الفيديو ستكون حياتك الاجتماعية انتهت. ولم أجلب كلامي هذا من فراغ إذ أقدمت العديد من الفتيات في مصر على الانتحار في عام 2022 بسبب هذه التقنية. بناء على ذلك حاول أن تخفف من صورك ومقاطع الفيديو الخاصة بك على وسائل التواصل الاجتماعي ولا تنشر صور متعددة الوضعيات على الإطلاق.

2. تجاهل البريد العشوائي

يجب عليك الحذر من رسائل البريد الإلكتروني التي قد ترد من جهات غير معروفة. والأهم من ذلك إياك والنقر على الروابط أو الملفات المرفقة بها لأنها قد تكون غير آمنة. على الرغم من أن مرشحات البريد العشوائي جيدة في اكتشاف رسائل الإزعاج أو الاحتيال في البريد الوارد. حيث أنها قادرة على اكتشاف عمليات التصيد الاحتيالي الواضحة.

بالنسبة لرسائل البريد الاحتيالي الأكثر تعقيداً أو التي تنتحل صفات أكثر رسمية قد يصعب على تلك المرشحات كشفها. بالتالي لا شيء سيحميك من الاختراق إلا وعيك وتقديرك للمخاطر. على سبيل المثال قد تصلك رسائل بريد إلكتروني تحاكي أصدقائك أو بعض الشركات الموثوقة كالبنوك مثلاً. بالتالي يجب عليك أن تبقى يقظاً لمثل هذا النوع من المخاطر.

3. استخدم المصادقة الثنائية في حساباتك

بصفة عامة كلمات المرور على حساباتك وأجهزتك هي خط الدفاع الأول عن بياناتك. ولكن يمكنك استخدام المصادقة الثنائية كخط دفاع ثاني ممّا يعزز من أمان بياناتك وذلك لأنه يتطلب كتابة كود رقمي يتم توليده تلقائياً كل ثلاثين ثانية أو يتم إرساله على رقمك أو بريدك الإلكتروني عند الطلب. على العموم تساعد المصادقة الثنائية في جعل حساباتك أكثر متانة وإبعاد الهاكرز عنها.

الخلاصة

قد بت تعلم يا صديقي أنه لا يوجد وسيلة ملتوية إلا ويستعملها الهاكرز للوصول إلى حساباتك أو أجهزتك بشتى الطرق والوسائل. ويستخدمون في ذلك الكثير من الحيل والألاعيب التي قد لا تخطر على بالك. لهذا أفضل طرق الحماية من الاختراق هي تقدير كل المخاطر وتبني استراتيجيات استباقية لحماية بياناتك.

اقرأ أيضا:

تطبيقات حماية الهاتف من الاختراق أفضل الخيارات للحصول على أمان مثالي